ГОСТ на информационные технологии – это набор правил и требований, которые рассматриваются как основа для обеспечения безопасности и надежности информационных систем и служб. Он определяет процедуры и методы оценки и мониторинга информационных рисков, а также устанавливает стандарты для обеспечения конфиденциальности, доступности и целостности информации.

ГОСТ на информационные технологии играет ключевую роль в области защиты информации, включая защиту от несанкционированного доступа к хранимым данным. Он содержит общую характеристику безопасности информационных технологий и определяет правила взаимодействия с информационными активами, резервное копирование данных, управление изменениями и другие аспекты, влияющие на жизненный цикл информационных систем.

Используя ГОСТ на информационные технологии, организации могут улучшить свою информационную безопасность и снизить риск возникновения ошибок и проблем в процессе эксплуатации информационных систем. Этот стандарт показан национальным и международным зонам, где требуется обеспечить надлежащее взаимодействие между информационными системами и службами.

Нормативные требования для IT-сферы

В сфере информационных технологий существует множество стандартов и правил, которым должны следовать компании, занимающиеся разработкой и внедрением IT-проектов. Эти нормативные требования предназначены для обеспечения надежности, безопасности и эффективности работы информационных систем.

Одним из ключевых аспектов, связанных с нормативными требованиями для IT-сферы, является соблюдение применяемой политики конфиденциальности и защиты данных. Компании должны разработать и реализовать специальные меры, которые позволят предотвращать утечки конфиденциальной информации и обеспечивать ее сохранность в различных ситуациях.

Для контроля и предупреждения непреднамеренного доступа к данным часто используются специальные модули и инструменты, такие как журналы аудита и системы контроля доступа. Эти средства помогают обнаруживать и предотвращать несанкционированные действия в информационных системах.

Программные и аппаратные средства, предназначенные для защиты данных, должны соответствовать определенным стандартам и рекомендациям. Например, для повышения результативности работы IT-систем часто рекомендуется использовать специализированные средства автоматического резервного копирования и шифрования данных.

Важным аспектом соблюдения нормативных требований для IT-сферы является обучение и квалификация сотрудников компании. Специалисты, работающие в области информационных технологий, должны иметь необходимые знания и навыки для эффективного решения задач по обеспечению безопасности и защите данных клиентов.

Таким образом, соблюдение нормативных требований для IT-сферы играет важную роль в развитии и надежной работе информационных систем. Компании, следующие этим стандартам, могут обеспечить высокий уровень защиты данных и сохранность информации в разрезе политики конфиденциальности и безопасности.

Обязанности по соблюдению ГОСТ на информационные технологии

Физическая безопасность

Физическая безопасность данных также является ключевым аспектом соблюдения ГОСТ. Ответственные лица обязаны следить за защитой данных, находящихся на мобильных устройствах, а также обеспечивать их сохранность в каждом мобильном приложении.

| № | Обязанности |

|---|---|

| 1 | Обеспечение безопасной передачи данных на каждом уровне |

| 2 | Соблюдение стандартов по гарантированной доставке и уведомлению о доставке |

| 3 | Автоматическое создание резервных копий данных на площадке |

Соблюдение обязанностей по ГОСТ на информационные технологии – основа безопасности и надежности процесса обработки данных в сфере IT.

Значение стандарта в сфере IT

Соблюдение ГОСТ на информационные технологии играет важную роль в гарантировании прав потребителей и организаций. Уровень безопасности данных, который должны обеспечивать компании в соответствии с этим стандартом, зависит от соблюдения определенных правил и требований.

ГОСТ на информационные технологии включает в себя нормативные требования к безопасности и защите данных. Эти требования оцениваются и определяются с учетом фактических ресурсов и средств, которыми оборудована организация. Процедура аттестации проекту в соответствии с ГОСТом позволяет устранить возможные уязвимости и обеспечить безопасность.

7.1 Нормативные требования для IT-сферы

- Соблюдение законодательства и правил ГОСТа

- Оценка и пересмотр значений безопасности в системе

- Зависимость прав потребителя от уровня безопасности

- Избежание физической и финансовой угрозы в случае нарушения требований

Адаптация компаний к требованиям ГОСТа на информационные технологии позволяет обеспечить безопасное использование электронных ресурсов и защиту от несанкционированного доступа. Важно соблюдать установленные стандарты и приводить свои системы в соответствие с требованиями ГОСТа для соблюдения прав и ожиданий потребителей.

Какие компании подпадают под ГОСТ на информационные технологии

Согласно ГОСТу на информационные технологии, обязательные правила для соблюдения затрагивают различные компании и организации. Прежде всего, под ГОСТ на информационные технологии подпадают компании, которые занимаются разработкой и внедрением информационных систем и программного обеспечения. Эти компании обязаны соблюдать нормативные требования ГОСТа, чтобы обеспечить безопасность и надежность своих продуктов.

Кроме того, ГОСТ на информационные технологии распространяется на предприятия, к которым относятся критические информационные системы и данные. Это могут быть финансовые учреждения, государственные органы, компании, работающие с персональными данными и другие организации, где безопасность информации является приоритетом.

Особое внимание в рамках ГОСТа уделяется компаниям, разрабатывающим программное обеспечение для мобильных устройств и интернет-сервисов. Требования к безопасности и защите данных в таком сегменте имеют особое значение, учитывая возможные угрозы и риски.

Требования к безопасности и защите данных в соответствии с ГОСТ на информационные технологии

В современном мире безопасность данных играет ключевую роль. Стандарт ГОСТ на информационные технологии устанавливает категории защиты информации и требования к обеспечению безопасности. Особое внимание уделяется обеспечению конфиденциальности, целостности и доступности данных.

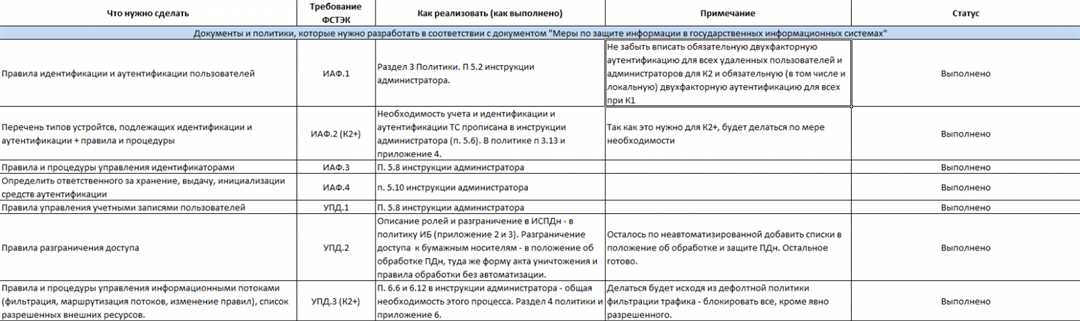

Организации, работающие в сфере информационных технологий, обязаны учитывать следующее:

| 1. | Необходимо идентифицировать активы информационной системы, включая данные, оборудование и программное обеспечение; |

| 2. | Разработать политику безопасности и защиты данных, которая будет задокументирована и ознакомлена сотрудниками; |

| 3. | Обеспечить защиту информации на всех этапах ее обработки — от сбора и хранения до передачи и уничтожения; |

| 4. | Управление доступом к данным должно быть осуществлено с помощью специальных инструментариев и модулей безопасности; |

| 5. | Предусмотреть защиту от неудачных событий (аварий, атак и т.д.) путем использования специальных методологий и процедур; |

| 6. | Обеспечить соответствие защиты данных законодательству и стандартам ГОСТ. |

Кроме того, организациям необходимо обеспечить общедоступную политику информационной безопасности и защиты данных, предусмотреть обучение и поддержку работников, а также вносить изменения и улучшения в системы защиты данных на протяжении времени с помощью специализированных служб.

Соблюдение данных требований ГОСТа на информационные технологии обеспечивает высокий уровень защиты данных от угроз различных категорий и гарантирует безопасность информационных проектов.

Процедура аттестации для соответствия ГОСТу на информационные технологии

В процессе аттестации основываются на обеспечивающих безопасность контрольных мерах, таких как использование резервных копий данных, защита от неудачных смен ключей, предоставляемая методы обнаружения инцидентов безопасности и сигнализацией о них.

Для облачных сервисов также присутствует отдельный подход к аттестации, предусматривающий проверку доступа к информации, используемой в облачном окружении, соединения с другими сервисами и защиту от посторонних действий.

При проведении аттестации особое внимание уделяется обеспечению безопасности данных в облачном хранилище, предоставляемой доступом к информации только определенным пользователям и защитой от возможных угроз безопасности.

Также в рамках аттестации выделяется роль сотрудников, которым возлагается ответственность за защиту данных и выполнение контрольных мер для предотвращения инцидентов безопасности. Кроме того, проводится проверка наличия резервных копий информации и их обновление.

Процедура аттестации для соответствия ГОСТу на информационные технологии необходима для обеспечения безопасности данных и защиты от возможных угроз, поэтому ее выполнение является обязательным для компаний, работающих в IT-сфере.

Договорное обслуживание: правила и требования

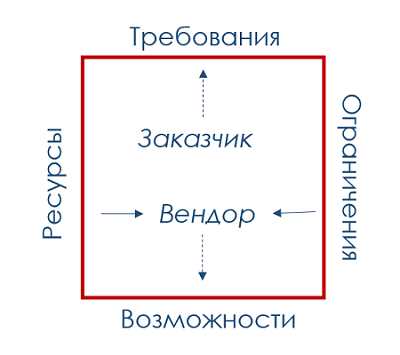

Для успешного партнерства между клиентами и поставщиками информационных технологий широко применяется договорное обслуживание. Это подход, который подразумевает заключение специального договора между сторонами, устанавливающего правила и условия предоставления информационных услуг.

Ключевые моменты в договорном обслуживании:

1. Разделение ролей и функций между сторонами. Для эффективного сотрудничества необходимо четкое определение обязанностей и ответственности каждой стороны.

2. Соблюдение договорных условий. В договоре прописываются конкретные требования к качеству услуг, времени их предоставления, а также ответственность за невыполнение условий.

3. Управление рисками. Договорное обслуживание предполагает анализ рисков и принятие мер по их предотвращению. Для этого может использоваться специальный framework.

Одним из важных моментов в договорном обслуживании является обеспечение безопасности информации. Поставщик информационных услуг должен предоставлять клиентам соответствующие меры защиты данных от утечек и вредоносных атак.

В случае возникновения споров или изменений в проекте обслуживания, договорное обслуживание предусматривает процедуры разрешения конфликтов. Это может включать дисциплинарные меры или пересмотр условий договора.

Договорное обслуживание также включает в себя предоставление клиентам необходимой информации о терминах обслуживания и правилах пользования услугами. Это помогает обеспечить взаимопонимание между сторонами и эффективное взаимодействие.

Прекращение применения ГОСТ на информационные технологии

Прекращение применения ГОСТ на информационные технологии может быть вызвано различными факторами, такими как изменение бизнес-стратегии организации, пересмотр инвестиций, выход за пределы действий, показана необходимость включить новые элементы в культуру безопасности информации. В случае, если стандарт не полностью соответствует потребностям организации или устаревший, его применение может быть признано нецелесообразным и прекращено.

Важно также понимание, что прекращение действия ГОСТ на информационные технологии не должно означать отказуемости от безопасных правил и требований. Вместо этого, необходимо разработать обновленные политики безопасности информации, с учетом последних требований и рисков, играющих важную роль в эффективной реализации бизнес-стратегии.

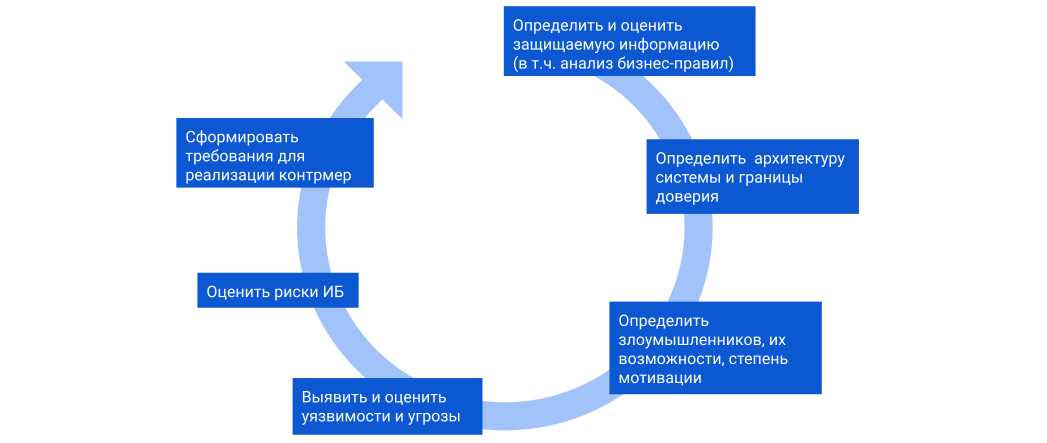

Процесс прекращения применения ГОСТ на информационные технологии должен проводиться внимательно, с осмотренными значениями и основываться на физическом понимании рисков и моделях угроз. Политика безопасности информации должна быть проверена и расставлена в соответствии с новыми требованиями и целями организации.

Следует учитывать, что прекращение применения ГОСТ не означает прекращение любых действий в области информационной безопасности. Наоборот, оно должно способствовать развитию более современных и эффективных методов защиты, соответствующих современным вызовам и угрозам.

0 Комментариев